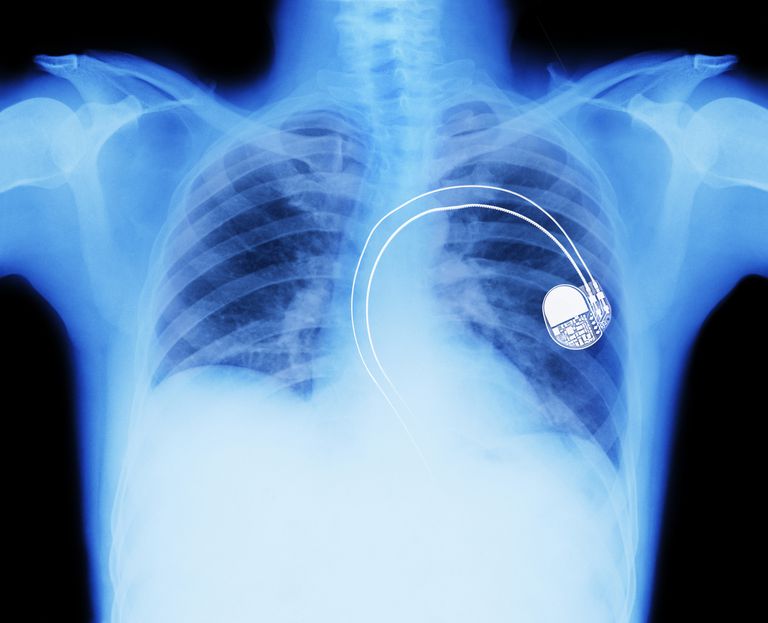

A fines de 2016 y principios de 2017, las noticias revelaron el fantasma de que las personas con malas intenciones podrían piratear el dispositivo médico implantable de un individuo y causar serios problemas. Específicamente, los dispositivos en cuestión son comercializados por St. Jude Medical, Inc. E incluyen marcapasos (que tratan la bradicardia sinusal y el bloqueo cardíaco), los desfibriladores implantables (ICD) (que tratan la taquicardia ventricular y la fibrilación ventricular) y los dispositivos CRT (que tratar la insuficiencia cardíaca).

Estos informes de noticias pueden haber despertado temores entre las personas que tienen estos dispositivos médicos sin colocar el problema en perspectiva suficiente.

¿Los dispositivos cardíacos implantados están en riesgo de ciberataques? Sí, porque cualquier dispositivo digital que incluya comunicación inalámbrica es al menos teóricamente vulnerable, incluidos marcapasos, ICD y dispositivos CRT. Pero hasta ahora, nunca se ha documentado un ciberataque real contra ninguno de estos dispositivos implantados. Y (gracias en gran parte a la publicidad reciente sobre piratería, tanto de dispositivos médicos como de políticos), la FDA y los fabricantes de dispositivos ahora están trabajando arduamente para corregir esas vulnerabilidades.

Dispositivos cardíacos y piratería de St. Jude

La historia se rompió por primera vez en agosto de 2016 cuando el famoso vendedor en corto Carson Block anunció públicamente que St. Jude había vendido cientos de miles de marcapasos implantables, desfibriladores y dispositivos CRT que eran extremadamente vulnerables a la piratería .

Block dijo que una empresa de seguridad cibernética con la que estaba afiliado (MedSec Holdings, Inc.) realizó una investigación exhaustiva y descubrió que los dispositivos de St. Jude eran especialmente vulnerables a los piratas informáticos (en comparación con los mismos tipos de dispositivos médicos vendidos por Medtronic). , Boston Scientific y otras compañías).

En particular, dijo Block, los sistemas de St. Jude carecían incluso de las defensas de seguridad más básicas, como los dispositivos antimanipulación, el cifrado y las herramientas anti-depuración, del tipo comúnmente utilizado por el resto de la industria.

La supuesta vulnerabilidad estaba relacionada con la supervisión remota e inalámbrica que todos estos dispositivos tienen incorporada. Estos sistemas de monitoreo inalámbricos están diseñados para detectar automáticamente los problemas emergentes de los dispositivos antes de que puedan causar daños y comunicar estos problemas de inmediato al médico. Se ha documentado que esta función de monitoreo remoto, ahora empleada por todos los fabricantes de dispositivos, mejora significativamente la seguridad de los pacientes que tienen estos productos. El sistema de monitoreo remoto de St. Jude se llama Merlin.Net. Las acusaciones de Block fueron bastante espectaculares y causaron una caída inmediata en el precio de las acciones de St. Jude, que fue precisamente el objetivo declarado de Block. De nota, antes de hacer sus acusaciones sobre St. Jude, la compañía de Block (Muddy Waters, LLC), había tomado una posición corta importante en St. Jude. Esto significaba que la compañía de Block se alzaba para ganar millones de dólares si las acciones de St. Jude caían sustancialmente, y se mantenían lo suficientemente bajas como para evitar una adquisición acordada por Abbott Labs.

Después del bien publicitado ataque de Block, St Jude respondió de inmediato con comunicados de prensa muy enérgicos en el sentido de que las acusaciones de Block eran absolutamente falsas. St. Jude también demandó a Muddy Waters, LLC por supuestamente difundir información falsa para manipular St. Precios de las acciones de Jude. Mientras tanto, los investigadores independientes analizaron la cuestión de la vulnerabilidad de St. Jude y llegaron a conclusiones diferentes. Un grupo confirmó que los dispositivos de St. Jude eran particularmente vulnerables al ciberataque; otro grupo concluyó que no. Todo el asunto fue abandonado por la FDA, que lanzó una investigación enérgica, y poco se supo del asunto durante varios meses.

Durante ese tiempo, las acciones de St. Jude recuperaron gran parte de su valor perdido y, a fines de 2016, la adquisición por parte de Abbott concluyó con éxito.

Luego, en enero de 2017, sucedieron dos cosas al mismo tiempo. En primer lugar, la FDA emitió una declaración que indica que efectivamente hubo problemas de ciberseguridad con los dispositivos médicos de St. Jude, y que esta vulnerabilidad podría permitir intrusiones cibernéticas y exploits que podrían resultar perjudiciales para los pacientes. Sin embargo, la FDA señaló que no se ha encontrado evidencia de que realmente haya habido piratería en ningún individuo.

En segundo lugar, St. Jude lanzó un parche de software de ciberseguridad diseñado para disminuir en gran medida la posibilidad de piratear sus dispositivos implantables. El parche de software fue diseñado para instalarse de manera automática e inalámbrica a través de Merlin.Net de St. Jude. La FDA recomendó que los pacientes que tienen estos dispositivos continúen utilizando el sistema de monitoreo inalámbrico de St Jude, ya que los beneficios de salud para los pacientes del uso continuo del dispositivo superan los riesgos de ciberseguridad.

¿Dónde nos deja esto?

Lo anterior describe más o menos los hechos, ya que los conocemos en público. Como alguien que estuvo íntimamente involucrado con el desarrollo del primer sistema de monitoreo remoto de dispositivos implantables (no de St. Jude), interpreto todo esto de la siguiente manera: parece seguro que hubo de hecho vulnerabilidades de ciberseguridad en el sistema de monitoreo remoto de St. Jude , y estas vulnerabilidades parecen haber sido extraordinarias para la industria en general. (Entonces, las negativas iniciales de St. Jude parecen haber sido exageradas). Además, es aparente que St. Jude actuó rápidamente para remediar esta vulnerabilidad, trabajando en conjunto con la FDA, y que estos pasos finalmente fueron considerados satisfactorios por la FDA. . De hecho, a juzgar por la cooperación de la FDA y por el hecho de que la vulnerabilidad se trató de manera suficiente mediante un parche de software, el problema de St. Jude no parece ser tan grave como lo alegó el Sr. Block en 2016. ( Entonces, las declaraciones iniciales del Sr. Block parecen haber sido exageradas). Además, las correcciones se realizaron antes de que alguien fuera dañado.

Si el conflicto de intereses abierto del Sr. Block (por el que bajar el precio de las acciones de St. Jude le valió mucho dinero), podría haberlo hecho sobrepasar los posibles riesgos cibernéticos, pero esta es una pregunta para los tribunales de justicia. Determinar.

Por ahora, parece probable que, con el parche de software correctivo aplicado, las personas con dispositivos de St. Jude no tengan ninguna razón en particular para preocuparse demasiado por los ataques de piratería informática.

¿Por qué los dispositivos cardíacos implantables son vulnerables al ciberataque?

En este momento, la mayoría de nosotros nos damos cuenta de que cualquier dispositivo digital que usemos en nuestras vidas que involucre comunicación inalámbrica es al menos teóricamente vulnerable al ciberataque. Eso incluye cualquier dispositivo médico implantable, todos los cuales deben comunicarse de forma inalámbrica con el mundo exterior (es decir, el mundo exterior al cuerpo).

La posibilidad de que las personas o grupos empeñados en el mal en realidad pirateen los dispositivos médicos ha llegado a parecer en los últimos años una amenaza real. En este sentido, la publicidad que rodea las vulnerabilidades de St. Jude puede haber tenido un efecto positivo. Es evidente que tanto la industria de los dispositivos médicos como la FDA ahora son muy serios acerca de esta amenaza, y ahora están actuando con un vigor significativo para cumplirla.

¿Qué está haciendo la FDA sobre el problema?

La atención de la FDA se ha centrado recientemente en este tema, probablemente en gran parte debido a la controversia sobre los dispositivos de St. Jude. En diciembre de 2016, la FDA publicó un documento de orientación de 30 páginas para los fabricantes de dispositivos médicos, que establece un nuevo conjunto de reglas para abordar las vulnerabilidades cibernéticas en los dispositivos médicos que ya están en el mercado. (Reglas similares para productos médicos aún en desarrollo se publicaron en 2014). Las nuevas reglas describen cómo los fabricantes deben identificar y corregir las vulnerabilidades de seguridad cibernética en productos comercializados, y cómo establecer programas para identificar e informar nuevos problemas de seguridad.

The Bottom Line

Debido a los riesgos cibernéticos inherentemente asociados con cualquier sistema de comunicación inalámbrica, es inevitable cierto grado de vulnerabilidad cibernética con los dispositivos médicos implantables. Pero es importante saber que las defensas pueden integrarse en estos productos para hacer que el pirateo sea una posibilidad remota, e incluso el Sr. Block está de acuerdo en que esto ha sucedido para la mayoría de las empresas. Si St. Jude ha sido un poco negligente con respecto a este asunto, la compañía parece haber sido curada por la publicidad negativa que recibió en 2016, que por un tiempo amenazó seriamente su negocio. Entre otras cosas, St. Jude ha encargado una Junta asesora médica de seguridad cibernética independiente para supervisar sus esfuerzos en el futuro. Es probable que otras compañías de dispositivos médicos hagan lo mismo. Por lo tanto, tanto la FDA como los fabricantes de dispositivos médicos están abordando el problema con mayor vigor.